Dokumentacija

Konfiguracija OCPP

upravljanje naprave cFos Power Brain Wallbox kot odjemalca OCPP na zaledni enoti

V napravi cFos Power Brain Wallbox morate v nastavitvah Charging Manager (Upravitelj polnjenja) upravljanje obremenitve nastaviti na "monitor". Nato kliknite na zobato kolo v ploščici Wallbox, da dostopate do nastavitev. Tam se pomaknite do območja "OCPP gateway settings" (Nastavitve prehoda OCPP).

| URL prehoda OCPP | URL zalednega strežnika OCPP, npr. ws://ocpp.backend.com/ za nešifrirane povezave ali wss://ocpp.secure-backend.com/ za šifrirane povezave TLS. Za nekatere zaledne strežnike je treba navesti tudi pot, npr. ws://ocpp.backend.com/path/to/resource/. |

| Geslo za prehod OCPP | Če upravljavec zaledja določi geslo za povezavo OCPP, ga je treba vnesti tukaj. Če zaledni operater ne določi gesla, lahko to polje ostane prazno. |

| ID odjemalca za prehod OCPP | ID, s katerim prehod poroča zaledju. Ta ID mora običajno določiti upravljavec zaledne enote. Nekatera zaledja svoje odjemalce identificirajo s posameznimi ključi, ki so del URL, npr. ws://xyz123.backend.com/ ali ws://ocpp.backend.com/xyz123/. V tem primeru lahko stranka prosto izbere ID odjemalca. |

Upravljanje stenske škatle OCPP z upraviteljem polnjenja cFos

To storite tako, da kliknete na "Settings" (Nastavitve) ustreznega EVSE in vnesete naslednje podatke:

| Vrsta naprave | EVSE z OCPP 1.6 |

| Naslov | Tukaj morate vnesti ChargeBox ID, ki je bil konfiguriran v wallboxu. |

| Id | Tukaj morate vnesti ID priključka. Za stenske škatle z eno polnilno točko je to vedno 1, za dve polnilni točki je to 1 ali 2 itd. |

V nastavitvah Charging Managerja v razdelku "OCPP Server TLS" izberite možnost "Off" (Izklopljeno), če ne želite sprejeti nobene šifrirane povezave, "Detect" (Zaznajte), če želite sprejeti tako šifrirane kot nešifrirane povezave, in "On" (Vklopljeno), če želite sprejeti samo šifrirane povezave. V razdelku "OCPP Server Port" izberite vrata TCP, na katerih se bodo sprejemale povezave OCPP (privzeto 19520). Geslo strežnika OCPP ni obvezno in ga je treba vnesti tudi v zidno omarico, če je določeno.

V polju Wallbox v nastavitvah OCPP kot protokol konfigurirajte OCPP-1.6J. Kot strežnik vnesite naslov IP Charging Managerja in izbrana vrata OCPP. Običajno je pred tem napis ws://. Na primer ws://192.168.178.42:19520/

. Prednji ws:// pomeni, da bo povezava vzpostavljena nešifrirano. To običajno zadostuje, če sta wallbox in upravitelj polnjenja cFos Charging Manager v istem lokalnem omrežju. Če pa je treba povezavo šifrirati, je treba namesto tega uporabiti wss://. Prepričajte se, da se izbira ws:// ali wss:// ujema z izbiro parametra "OCPP Server TLS" (glejte zgoraj). Za ws:// mora biti parameter "OCPP Server TLS" nastavljen na "Off" ali "Recognise", za wss:// pa na "On" ali "Recognise".

ID ChargeBox ID, izbran v upravitelju polnjenja, je treba vnesti tudi v wallbox. Pri nekaterih wallboxih tega ni mogoče poljubno izbrati, temveč je fiksno določen in ustreza na primer serijski številki škatle. To je treba nato ustrezno vnesti v Charging Manager.

Pri nekaterih stenskih škatlah je vrata vnesena v ločeno polje. Pri nekaterih napravah je ws:// mogoče ali treba izpustiti, pri drugih pa je to obvezno. Večino wallboxov je treba po spremembi nastavitev OCPP znova zagnati.

Brisanje profilov nakladanja

Upravitelj polnjenja cFos uporablja OCPP za nastavitev profilov polnjenja v stenskem polnilniku ali polnilni postaji, ki je povezana z njim. Privzeti profil določa, da polnjenje ni dovoljeno. Nekatere polnilne postaje te profile polnjenja shranijo tudi po ponastavitvi. Če želite takšno polnilno postajo pozneje uporabljati brez programa cFos Charging Manager, je treba tamkajšnje polnilne profile najprej izbrisati. To lahko storite s programom cFos Charging Manager na naslednji način

- Polnilno postajo povežite z upraviteljem polnjenja prek OCPP. Identifikator polnilne postaje mora biti prikazan na dnu ustrezne ploščice v Charging Managerju.

- V upravitelju Charging Manager v razdelku Nastavitve \ Parametri \ Za deaktivacijo naprave izberite možnost "Cancel charging current limit" (Preklic omejitve polnilnega toka) in shranite nastavitve.

- V Charging Managerju kliknite zeleno zobato kolesce na ploščici, ki pripada polnilni postaji. Izklopite stikalo "Aktivirano" v zgornjem levem kotu in shranite nastavitve. S tem boste izbrisali vse profile polnjenja v polnilni postaji.

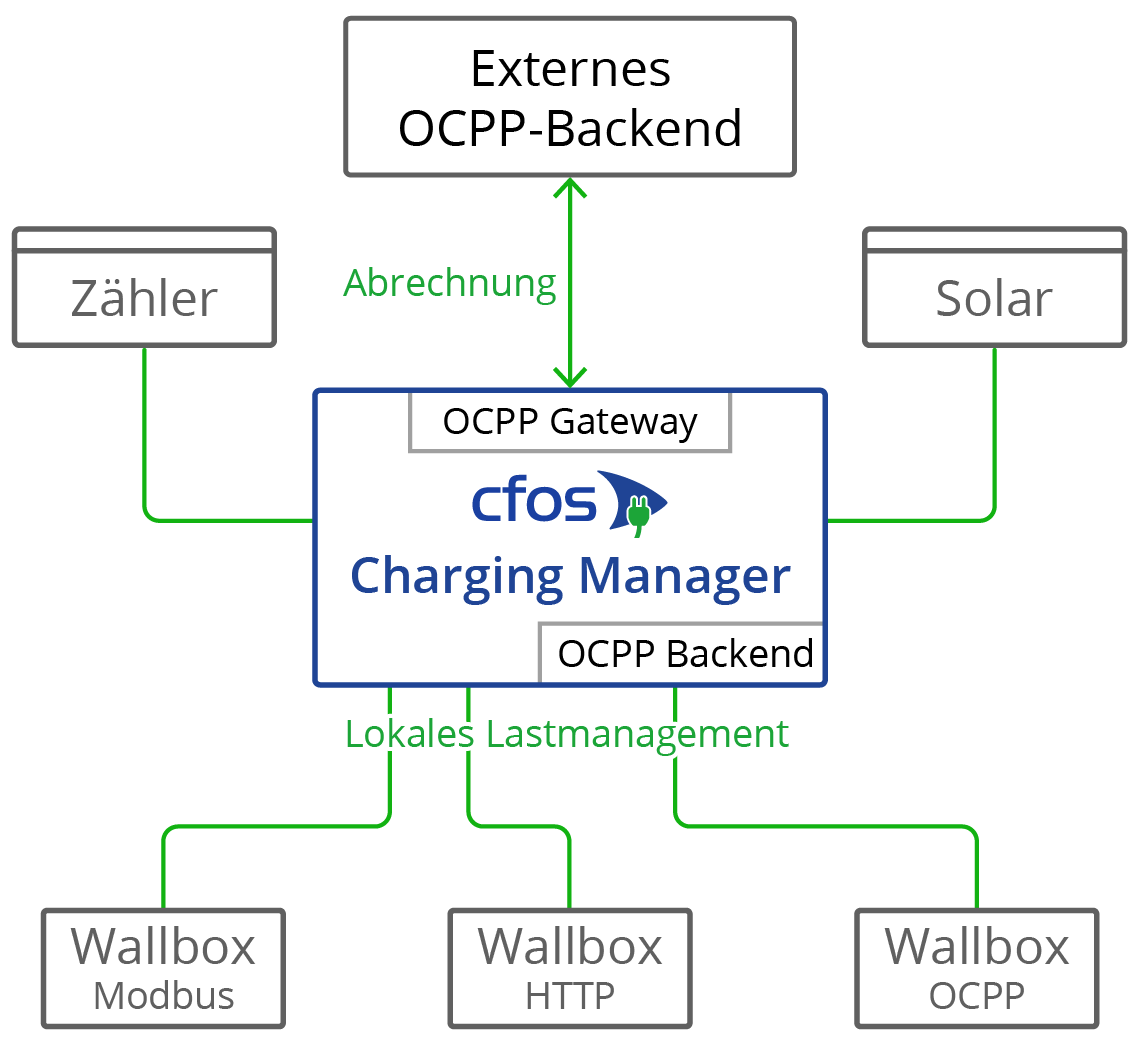

Vrata OCPP v upravitelju zaračunavanja cFos

Z njim je zalednemu sistemu na voljo standardiziran vmesnik, ne glede na to, kaj lahko posamezna stenska omarica počne. Upravitelj za polnjenje cFos Charging Manager mora zidno omarico upravljati le na daljavo, podpora OCPP pa ni potrebna.

Če zidna omarica podpira OCPP, lahko upravitelj za polnjenje cFos Charging Manager nadomesti nekatere pomanjkljivosti v primerjavi z zaledno enoto. Funkcije prehoda OCPP:

- Poskrbite, da se wallbox, ki ne more uporabljati OCPP, v zaledju prikaže kot wallbox z OCPP

- Upravljanje stenske omarice s podporo OCPP, ki je prijavljena v zunanji zaledni sistem (npr. za namene zaračunavanja), z uporabo OCPP pri lokalnem upravljanju obremenitve

Nekatere stenske omarice z OCPP, kot sta na primer Innogy eBox professional S ali Mennekes Amtron, lahko v skladu z zakonom o kalibraciji posredujejo podatke o števcih v zaledni sistem OCPP. Prehod OCPP v upravitelju polnjenja cFos Charging Manager lahko takšne podatke o števcih transparentno posreduje v zaledni sistem.

Nekatere stenske škatle z OCPP lahko pošiljajo podatke Giro-E s terminala kartice EC v zaledje. Upravitelj za zaračunavanje cFos te podatke transparentno posreduje zalednemu sistemu.

Za delovanje naprave cFos Power Brain Wallbox prehod ni potreben, saj naprava cFos Power Brain Wallbox omogoča hkratno delovanje OCPP v zaledje za avtorizacijo in zaračunavanje ter Modbus za upravljanje obremenitve. V ta namen konfigurirajte odjemalca OCPP v razdelku "cFos Power Brain Configuration" in aktivirajte tudi Modbus. Nato pod "Start" (Začetek) vnesite stensko omarico cFos Power Brain in vnesite naslov ali podatke o vratih COM in ID Modbus.

Če želite nastaviti prehod, morate konfigurirati naslednje parametre. To storite tako, da kliknete "Settings" (Nastavitve) ustreznega EVSE in vnesete naslednje podatke:

| URL prehoda OCPP | URL zalednega strežnika računovodstva OCPP, npr. ws://ocpp.backend.com/ za nešifrirane povezave ali wss://ocpp.secure-backend.com/ za šifrirane povezave TLS. Pri nekaterih zalednih strežnikih je treba navesti tudi pot, npr. ws://ocpp.backend.com/path/to/resource/. |

| Geslo za prehod OCPP | Če upravljavec zaledja določi geslo za povezavo OCPP, ga je treba vnesti tukaj. Če zaledni operater ne določi gesla, lahko to polje ostane prazno. |

| ID odjemalca za prehod OCPP | ID, s katerim prehod poroča zaledju. Ta ID mora običajno določiti upravljavec zaledne enote. Nekatera zaledja svoje odjemalce identificirajo s posameznimi ključi, ki so del URL, npr. ws://xyz123.backend.com/ ali ws://ocpp.backend.com/xyz123/. V tem primeru lahko stranka prosto izbere ID odjemalca. |

Potrdila za odjemalce in strežnike OCPP

Potrdila se uporabljajo pri uporabi šifriranih povezav TLS med odjemalcem in strežnikom. Za uspešno vzpostavitev take povezave strežnik vedno potrebuje certifikat in pripadajoči zasebni ključ. Upravitelj za polnjenje cFos ima že vgrajeno samopodpisano potrdilo. Zato ni treba uvoziti lastnih potrdil. Vendar ta možnost obstaja tako na strani strežnika kot na strani odjemalca.

Na strani strežnika lahko uvozite svoje potrdilo in ustrezen zasebni ključ. To potrdilo lahko podpišete sami ali pa ga podpiše uradna overiteljica potrdil (CA). Če v odjemalcu ni shranjeno potrdilo CA, se povezava TLS vzpostavi v vsakem primeru. Če je v odjemalcu shranjeno eno ali več potrdil CA, se morajo ustrezna potrdila strežnika ujemati (varnostni profil OCPP 2). Strežniško potrdilo je lahko shranjeno kot potrdilo CA. Če ima odjemalec povezavo z internetom, se lahko vanj shranijo tudi korenska potrdila certifikacijskih organov, ki so podpisali strežniško potrdilo. Lahko pa shranite tudi svoje lastno korensko potrdilo, ki je podpisalo strežniško potrdilo.

Kot dodatna stopnja varnosti se lahko potrdilo uporablja tudi v nasprotni smeri (varnostni protokol OCPP 3). V ta namen sta potrdilo in ustrezni zasebni ključ shranjena v odjemalcu. Strežnik med potrdili CA prejme tudi to potrdilo ali korensko potrdilo, ki je podpisalo potrdilo odjemalca. To pomeni, da se povezava TLS vzpostavi le, če lahko strežnik preveri tudi potrdilo odjemalca.

Potrdila lahko ustvarite sami, na primer s programom OpenSSL, ki je brezplačno na voljo za operacijska sistema Windows in Linux. V nadaljevanju sledi nekaj primerov uporabe programa OpenSSL. Primeri uporabljajo konfiguracijsko datoteko, shranjeno v formatu UTF8, v povezavi s parametrom -config. Prednost tega je, da se lahko v potrdilu uporabljajo tudi umlauti in drugi znaki Unicode. Konfiguracijska datoteka ima vedno naslednjo obliko:

[req]

prompt = no

distinguished_name = dn

req_extensions = ext

[dn]

CN = Unsere Tiefgarage

emailAddress = info@tiefgarage-koeln.de

O = Tiefgarage Köln GmbH

OU = Abteilung 13

L = Köln

C = DE

[ext]

subjectAltName = DNS:tiefgarage-koeln.de,DNS:*.tiefgarage-koeln.de

Ustvarjanje zasebnega ključa rootCA.key za korensko potrdilo:openssl genrsa -des3 -out rootCA.key 4096

Ustvarite lastno podpisano korensko potrdilo rootCA.crt z uporabo zasebnega ključa rootCA.key, ustvarjenega zgoraj, in konfiguracijske datoteke rootCA.cnf (parameter -days določa, koliko dni je potrdilo veljavno):openssl req -x509 -new -nodes -key rootCA.key -sha256 -days 365 -out rootCA.crt -config rootCA.cnf -utf8

Ustvarjanje zasebnega ključa client.key za potrdilo odjemalca:openssl genrsa -out client.key 2048

Ustvarite zahtevek za podpis potrdila (CSR) client.csr za potrdilo odjemalca z uporabo zasebnega ključa client.key, ustvarjenega zgoraj, in konfiguracijske datoteke client.cnf:openssl req -new -key client.key -out client.csr -config client.cnf -utf8

Ustvarjanje potrdila odjemalca client1.crt, ki je podpisano s korenskim potrdilom rootCA.crt zgoraj in povezanim zasebnim ključem rootCA.key (parameter -days ponovno določa, koliko časa je potrdilo veljavno):openssl x509 -req -in client.csr -CA rootCA.crt -CAkey rootCA.key -CAcreateserial -out client.crt -days 365 -sha256

Vzporedno delovanje OCPP in Modbus

Omarico cFos Power Brain Wallbox lahko uporabljate vzporedno z Modbusom in OCPP, npr. da jo vključite v lokalno upravljanje obremenitve prek Modbusa in jo prek OCPP povežete z obračunskim zaledjem. V ta namen je treba v nastavitvah naprave cFos Power Brain Wallbox vklopiti možnost "Enable Modbus" in konfigurirati vrata TCP ali parameter COM, tako da je mogoče stensko napravo nasloviti prek Modbusa. Poleg tega je treba v nastavitvah OCPP nastaviti URL do zalednega sistema OCPP, ID odjemalca OCPP in po potrebi ID priključka OCPP. OCPP nato začne nalagati procese, tj. transakcije. Zato s posredovano kodo RFID ugotovi, ali je transakcija odobrena, in po potrebi začne nalaganje. Če čitalnik RFID ni na voljo, lahko nastavite fiksni RFID, ki je znan zalednemu sistemu OCPP. Polnilni tok je zdaj mogoče uravnavati z upravljanjem obremenitve prek Modbusa, kar pomeni, da je mogoče zmanjšati polnilni tok, ki ga določa profil polnjenja OCPP. Polnilni profil določa največji polnilni tok. Polnilni tok je zato vedno najmanjši od polnilnih tokov, ki jih določata Modbus in OCPP. Polnjenje je mogoče tudi začasno deaktivirati in ponovno aktivirati prek Modbusa ali OCPP. Polnjenje se izvede le, če Modbus in OCPP omogočata polnjenje.