Документация

Конфигурация OCPP

работа cFos Power Brain Wallbox в качестве клиента OCPP на внутреннем сервере

В настенном блоке cFos Power Brain Wallbox необходимо установить управление нагрузкой на "монитор" в настройках Charging Manager. Затем нажмите на шестеренку в плитке Wallbox, чтобы перейти к настройкам. Там прокрутите страницу до области "Настройки шлюза OCPP".

| URL-адрес шлюза OCPP | URL-адрес бэкенда OCPP, например ws://ocpp.backend.com/ для незашифрованных соединений или wss://ocpp.secure-backend.com/ для TLS-шифрованных соединений. Для некоторых бэкендов необходимо также указать путь, например ws://ocpp.backend.com/path/to/resource/. |

| Пароль шлюза OCPP | Если оператор бэкенда задает пароль для OCPP-соединения, он должен быть введен здесь. Если оператор бэкенда не задает пароль, то данное поле может оставаться пустым. |

| Идентификатор клиента шлюза OCPP | Идентификатор, с которым шлюз отчитывается перед бэкендом. Этот идентификатор обычно задается оператором бэкенда. Некоторые бэкенды идентифицируют своих клиентов по отдельным ключам, которые являются частью URL, например ws://xyz123.backend.com/ или ws://ocpp.backend.com/xyz123/. В этом случае клиент может свободно выбирать идентификатор клиента. |

Управление настенным блоком OCPP с помощью cFos Charging Manager

Для этого нажмите на "Настройки" соответствующего EVSE и введите следующие данные:

| Тип устройства | EVSE с OCPP 1.6 |

| Адрес | Здесь необходимо ввести идентификатор ChargeBox, который был настроен в настенном блоке. |

| Id | Здесь необходимо ввести идентификатор разъема. Для настенных блоков с одной точкой зарядки это всегда 1, для двух точек зарядки - 1 или 2 и т. д. |

В настройках Charging Manager выберите опцию "Off" в разделе "OCPP Server TLS", если не нужно принимать зашифрованные соединения, "Detect", если нужно принимать как зашифрованные, так и незашифрованные соединения, и "On", если нужно принимать только зашифрованные соединения. В разделе "Порт сервера OCPP" выберите TCP-порт, через который будут приниматься соединения OCPP (по умолчанию 19520). Пароль сервера OCPP является необязательным и также должен быть введен в wallbox, если он указан.

В настенном блоке настройте протокол OCPP-1.6J в качестве протокола в настройках OCPP. Введите IP-адрес Charging Manager и выбранный порт OCPP в качестве сервера. Перед этим обычно указывается ws://. Например, ws://192.168.178.42:19520/

Предшествующий ws:// указывает на то, что соединение будет установлено в незашифрованном виде. Обычно этого достаточно, если настенная коробка и cFos Charging Manager находятся в одной локальной сети. Однако если соединение должно быть зашифровано, вместо этого следует использовать wss://. Убедитесь, что выбор ws:// или wss:// соответствует выбору параметра "OCPP Server TLS" (см. выше). Для ws:// параметр "OCPP Server TLS" должен быть установлен на "Off" или "Recognise", для wss:// - на "On" или "Recognise".

Идентификатор ChargeBox, выбранный в менеджере зарядки, должен быть также введен в настенном блоке. В некоторых настенных боксах он не может быть выбран произвольно, а является фиксированным и соответствует, например, серийному номеру бокса. Тогда его необходимо ввести в диспетчере зарядки соответствующим образом.

В некоторых настенных боксах порт вводится в отдельном поле. Для некоторых устройств ws:// можно или нужно опустить, для других оно обязательно. После изменения настроек OCPP большинство настенных блоков необходимо перезапустить.

Удаление профилей загрузки

Менеджер зарядки cFos использует OCPP для установки профилей зарядки в настенном блоке или подключенной к нему зарядной станции. В профиле по умолчанию указано, что зарядка запрещена. Некоторые зарядные станции сохраняют эти профили зарядки даже после сброса. Если в дальнейшем такая зарядная станция будет работать без cFos Charging Manager, профили зарядки необходимо сначала удалить. Это можно сделать с помощью cFos Charging Manager следующим образом

- Подключите зарядную станцию к диспетчеру зарядки через OCPP. Идентификатор зарядной станции должен отображаться в нижней части соответствующей плитки в диспетчере зарядки.

- Выберите "Отменить ограничение тока зарядки" в диспетчере зарядки в разделе Настройки \ Параметры \ Для деактивации устройства и сохраните настройки.

- В диспетчере зарядки нажмите на зеленую шестеренку на плитке, относящейся к зарядной станции. Выключите переключатель "Активировано" в левом верхнем углу и сохраните настройки. Это приведет к удалению всех профилей зарядки на станции.

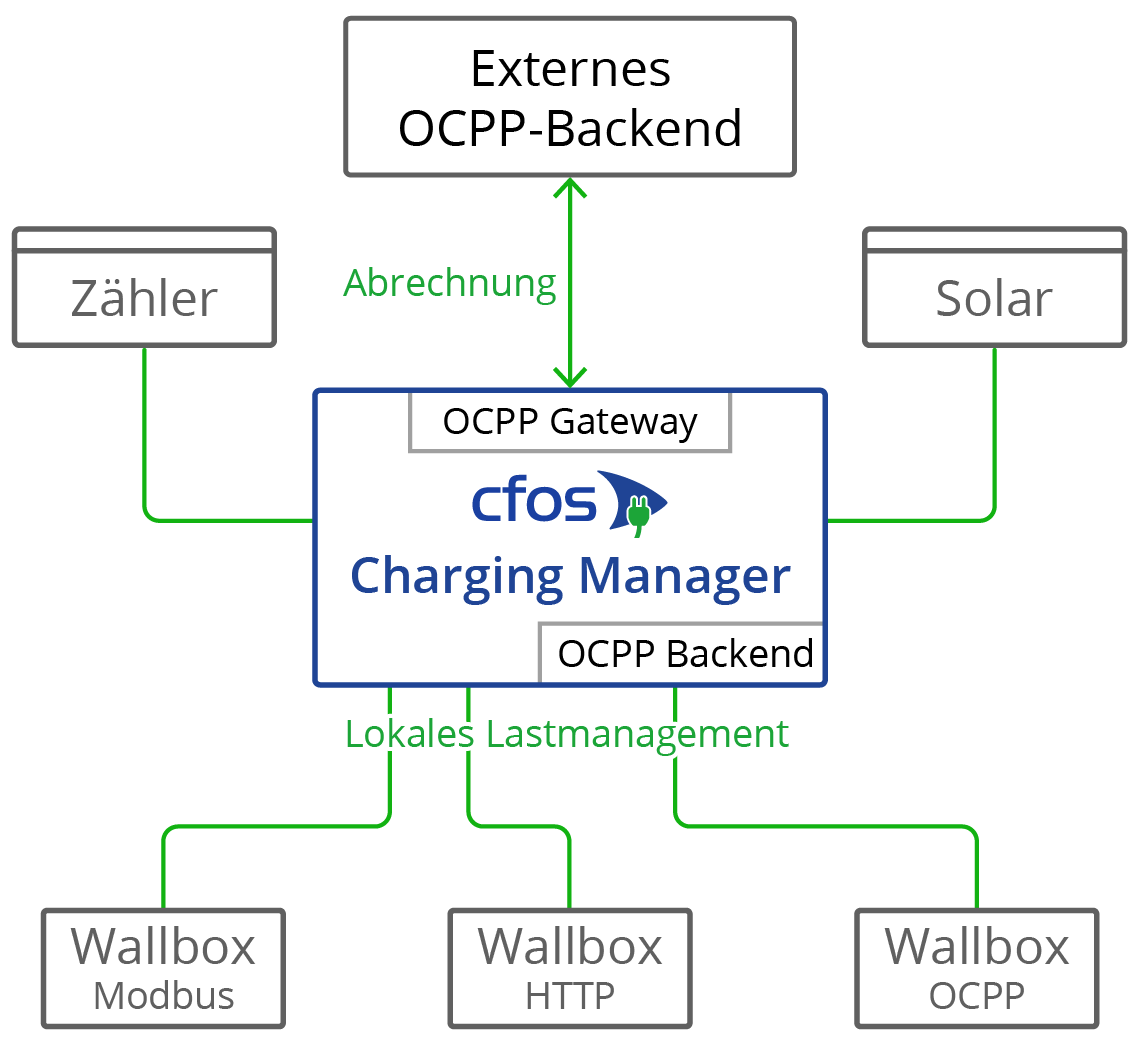

Шлюз OCPP в диспетчере зарядки cFos

Он предоставляет бэкенду стандартизированный интерфейс, независимо от того, что может делать конкретный настенный блок. Настенный блок должен только удаленно управляться cFos Charging Manager, а поддержка OCPP не требуется.

Если настенный блок поддерживает OCPP, cFos Charging Manager может компенсировать некоторые недостатки по сравнению с бэкэндом. Функции шлюза OCPP:

- Сделайте так, чтобы настенный ящик, который не может использовать OCPP, отображался в бэкенде как настенный ящик с OCPP

- Управление настенным блоком с поддержкой OCPP, который зарегистрирован во внешнем бэкенде (например, для выставления счетов), с помощью OCPP при локальном управлении нагрузкой

Некоторые настенные боксы с OCPP, такие как Innogy eBox professional S или Mennekes Amtron, могут передавать данные счетчиков на бэкэнд OCPP в соответствии с законом о калибровке. Шлюз OCPP в cFos Charging Manager может прозрачно передавать такие данные счетчиков на бэкэнд.

Некоторые настенные боксы с OCPP могут отправлять данные Giro-E с терминала EC-карт на бэкэнд. Менеджер зарядки cFos передает эти данные бэкэнду прозрачно.

Шлюз не требуется для работы с cFos Power Brain Wallbox, так как cFos Power Brain Wallbox позволяет одновременно использовать OCPP для авторизации и выставления счетов, а также Modbus для управления нагрузкой. Для этого настройте клиент OCPP в разделе "Конфигурация cFos Power Brain", а также активируйте Modbus. Затем введите cFos Power Brain Wallbox в меню "Start" и введите адрес или данные COM-порта и Modbus ID.

Если вы хотите настроить шлюз, необходимо сконфигурировать следующие параметры. Для этого нажмите на "Settings" соответствующего EVSE и введите следующее:

| URL-адрес шлюза OCPP | URL бэкенда учета OCPP, например, ws://ocpp.backend.com/ для незашифрованных соединений или wss://ocpp.secure-backend.com/ для TLS-зашифрованных соединений. Для некоторых бэкендов также необходимо указать путь, например, ws://ocpp.backend.com/path/to/resource/. |

| Пароль шлюза OCPP | Если оператор бэкенда задает пароль для соединения OCPP, он должен быть введен здесь. Если оператор бэкенда не указывает пароль, это поле может оставаться пустым. |

| Идентификатор клиента шлюза OCPP | Идентификатор, с которым шлюз отчитывается перед бэкендом. Этот идентификатор обычно задается оператором бэкенда. Некоторые бэкенды идентифицируют своих клиентов по отдельным ключам, которые являются частью URL, например ws://xyz123.backend.com/ или ws://ocpp.backend.com/xyz123/. В этом случае клиент может свободно выбирать идентификатор клиента. |

Сертификаты для клиентов и серверов OCPP

Сертификаты используются при использовании зашифрованных TLS-соединений между клиентом и сервером. Для успешного установления такого соединения серверу всегда требуется сертификат и соответствующий закрытый ключ. Менеджер зарядки cFos уже имеет на борту самоподписанный сертификат. Поэтому импортировать собственные сертификаты не требуется. Однако такая возможность существует как на стороне сервера, так и на стороне клиента.

На стороне сервера вы можете импортировать свой собственный сертификат и соответствующий закрытый ключ. Этот сертификат может быть самоподписанным или подписанным официальным центром сертификации (ЦС). Если на клиенте не хранится сертификат ЦС, TLS-соединение устанавливается в любом случае. Если на клиенте хранится один или несколько сертификатов ЦС, то соответствующие сертификаты сервера должны совпадать (OCPP Security Profile 2). В качестве сертификата ЦС может храниться сам сертификат сервера. Если клиент имеет подключение к Интернету, в нем также могут храниться корневые сертификаты центров сертификации, подписавшие сертификат сервера. Однако можно хранить и собственный корневой сертификат, которым подписан сертификат сервера.

В качестве дополнительного уровня безопасности сертификат может использоваться и в обратном направлении (протокол безопасности OCPP 3). Для этого сертификат и соответствующий закрытый ключ хранятся у клиента. Среди сертификатов ЦС сервер также получает этот сертификат или корневой сертификат, которым подписан сертификат клиента. Это означает, что TLS-соединение устанавливается только в том случае, если сервер может проверить и сертификат клиента.

Вы можете создавать сертификаты самостоятельно, например, с помощью программы OpenSSL, которая доступна бесплатно для Windows и Linux. Ниже приведено несколько примеров использования OpenSSL. В примерах используется файл конфигурации, сохраненный в формате UTF8 в сочетании с параметром -config. Преимущество этого параметра заключается в том, что в сертификате можно использовать умляуты и другие символы Юникода. Файл конфигурации всегда имеет следующий формат:

[req]

prompt = no

distinguished_name = dn

req_extensions = ext

[dn]

CN = Unsere Tiefgarage

emailAddress = info@tiefgarage-koeln.de

O = Tiefgarage Köln GmbH

OU = Abteilung 13

L = Köln

C = DE

[ext]

subjectAltName = DNS:tiefgarage-koeln.de,DNS:*.tiefgarage-koeln.de

Создание закрытого ключа rootCA.key для корневого сертификата:openssl genrsa -des3 -out rootCA.key 4096

Создайте самоподписанный корневой сертификат rootCA.crt, используя закрытый ключ rootCA.key, созданный выше, и конфигурационный файл rootCA.cnf (параметр -days указывает, сколько дней действителен сертификат):openssl req -x509 -new -nodes -key rootCA.key -sha256 -days 365 -out rootCA.crt -config rootCA.cnf -utf8

Создание закрытого ключа client.key для клиентского сертификата:openssl genrsa -out client.key 2048

Создайте запрос на подписание сертификата (CSR) client.csr для клиентского сертификата, используя закрытый ключ client.key, созданный выше, и конфигурационный файл client.cnf:openssl req -new -key client.key -out client.csr -config client.cnf -utf8

Создание клиентского сертификата client1.crt, который подписывается вышеуказанным корневым сертификатом rootCA.crt и соответствующим закрытым ключом rootCA.key (параметр -days снова указывает, как долго действует сертификат):openssl x509 -req -in client.csr -CA rootCA.crt -CAkey rootCA.key -CAcreateserial -out client.crt -days 365 -sha256

Параллельная работа OCPP и Modbus

Вы можете управлять настенным блоком cFos Power Brain Wallbox параллельно с Modbus и OCPP, например, интегрировать его в локальное управление нагрузкой через Modbus и подключить к биллинговому бэкэнду через OCPP. Для этого в настройках cFos Power Brain Wallbox необходимо включить "Enable Modbus" и сконфигурировать TCP-порт или COM-параметр, чтобы к настенному блоку можно было обращаться по Modbus. Кроме того, в настройках OCPP необходимо указать URL-адрес бэкэнда OCPP, идентификатор клиента OCPP и, если применимо, идентификатор коннектора OCPP. После этого OCPP начинает загрузку процессов, т.е. транзакций. Таким образом, он использует переданную радиометку для определения того, авторизована ли транзакция, и при необходимости запускает загрузку. Если RFID-считыватель отсутствует, можно настроить фиксированную RFID, которая известна бэкэнду OCPP. Теперь ток зарядки может регулироваться управлением нагрузкой через Modbus, т. е. ток зарядки, заданный профилем зарядки OCPP, может быть уменьшен. Профиль зарядки задает максимальный ток зарядки. Таким образом, ток зарядки всегда является минимальным из токов зарядки, заданных Modbus и OCPP. Зарядку можно также временно отключить и снова включить через Modbus или OCPP. Зарядка происходит только в том случае, если бэкэнд Modbus и OCPP разрешают зарядку.